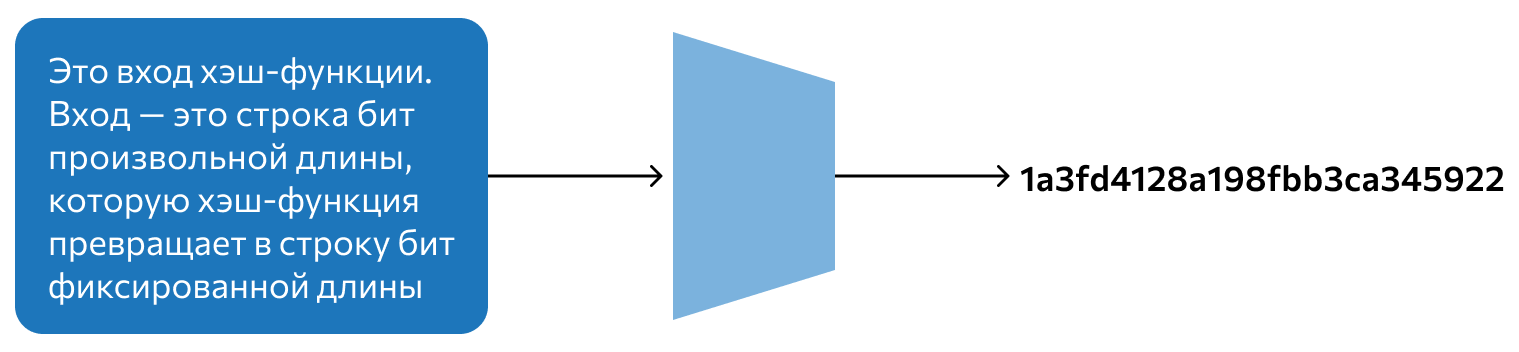

Хеш-функция – это математическая функция, которая преобразует входные данные произвольной длины в уникальную строку фиксированной длины, называемую хешем. Хеш-функции играют важную роль в обеспечении безопасности в интернете и используются в различных сферах, включая базы данных, цифровые подписи и защиту паролей.

Когда данные подвергаются хешированию с использованием хеш-функции, результат, то есть хеш, представляет собой набор символов (обычно в шестнадцатеричной или двоичной форме), который сложно или невозможно обратно преобразовать обратно в исходные данные. Это особенно важно в контексте безопасности, так как хеш-функции позволяют эффективно хранить и контролировать целостность данных без раскрытия самих данных.

Применение хеш-функций в интернете быстро распространяется. Они используются для хранения паролей в хэшированном формате, который защищает их от несанкционированного доступа. Когда пользователь вводит пароль, его хэш сравнивается с заранее сохраненным хэшем в базе данных. Если они совпадают, пароль принимается без необходимости хранить саму чувствительную информацию. Это обеспечивает дополнительный уровень безопасности, так как даже при доступе к базе данных злоумышленник не может найти пароли в читаемом виде.

Что такое хеш и хэширование простыми словами

Хэширование – это процесс преобразования данных в хеш. Когда мы хэшируем сообщение, оно становится невозможным идентифицировать и изменить без получения одинакового значения хеша. Таким образом, хэширование помогает нам обеспечить безопасность данных в интернете.

Кроме того, хэш-функции обладают однонаправленностью, что означает, что невозможно восстановить исходные данные из хеша. Это полезно, когда мы хотим сохранить конфиденциальность информации.

Хэши находят широкое применение в сетевой безопасности, включая хранение паролей, проверку подлинности данных и обеспечение целостности файлов. Они помогают защитить наши данные от несанкционированного доступа и модификации.

Зачем нужен хэш

- Идентификация данных: Хэш-функции позволяют уникально идентифицировать данные. Каждый раз, когда данные проходят через хэш-функцию, она генерирует уникальный хэш, который можно использовать для проверки целостности данных. Небольшое изменение в исходных данных, даже одного символа, приведет к полностью различному хэшу.

- Проверка целостности данных: Хэш-функции широко используются для проверки целостности данных. Используя хэш-функцию, можно получить уникальный хэш для файла или сообщения. Если в процессе передачи данных или сохранения файлов хэш изменяется, это означает, что данные были изменены или повреждены.

- Хэш-таблицы: Хэш-таблицы широко используются в программировании для хранения данных. Хэш-функции позволяют эффективное упорядочивание и поиск данных в хэш-таблицах. Это увеличивает скорость выполнения операций поиска и сортировки.

- Аутентификация и защита паролей: Хэш-функции широко применяются для хранения паролей в зашифрованном виде. Вместо хранения фактического пароля база данных хранит только его хэш. При авторизации, хэш введенного пароля сравнивается с сохраненным хэшем. Если хэши совпадают, то пароль верный.

В целом, хэш-функции сыграли важную роль в современных системах безопасности и стали неотъемлемой частью многих алгоритмов и протоколов. Они обеспечивают целостность данных, обеспечивают безопасность паролей и позволяют эффективно организовывать структуры данных. Благодаря хэш-функциям, у нас есть надежные инструменты для защиты информации и обеспечения безопасности в интернете.

Где и как используют хеширование

Хеширование широко используется в сфере безопасности информации. Хеш-функции помогают защитить данные и обеспечить их целостность.

Одно из основных применений хеширования — это хранение паролей в базах данных. Вместо сохранения паролей в открытом виде, система хранит только их хеши, что позволяет обеспечить безопасность даже в случае утечки базы данных.

Хеширование также используется в цифровых подписях. Цифровая подпись представляет собой хеш-значение, создаваемое на основе содержимого сообщения. Это позволяет проверить, не было ли изменено сообщение после создания подписи.

Другое популярное применение хеширования — это контрольная сумма файлов. Хеш-функция вычисляет уникальное значение для файла, и это значение может быть использовано для проверки целостности файла. Например, если файл был поврежден или изменен, его хеш-сумма будет отличаться от оригинала.

Хеширование также используется в блокчейне. Хеш-функции используются для создания уникальных идентификаторов блоков данных, обеспечивая их целостность и защиту от манипуляций.

Таким образом, хеширование является важным инструментом безопасности во многих областях, обеспечивая целостность данных и защиту от несанкционированного доступа или манипуляций.

Какими свойствами должна обладать хеш-функция

| 1 | Односторонняя функция | Хеш-функция должна быть легко вычислимой для заданных входных данных, но практически невозможно восстановить исходные данные по хеш-значению. Такое свойство обеспечивает конфиденциальность информации, так как злоумышленникам сложно или невозможно получить исходные данные из хеш-значения. |

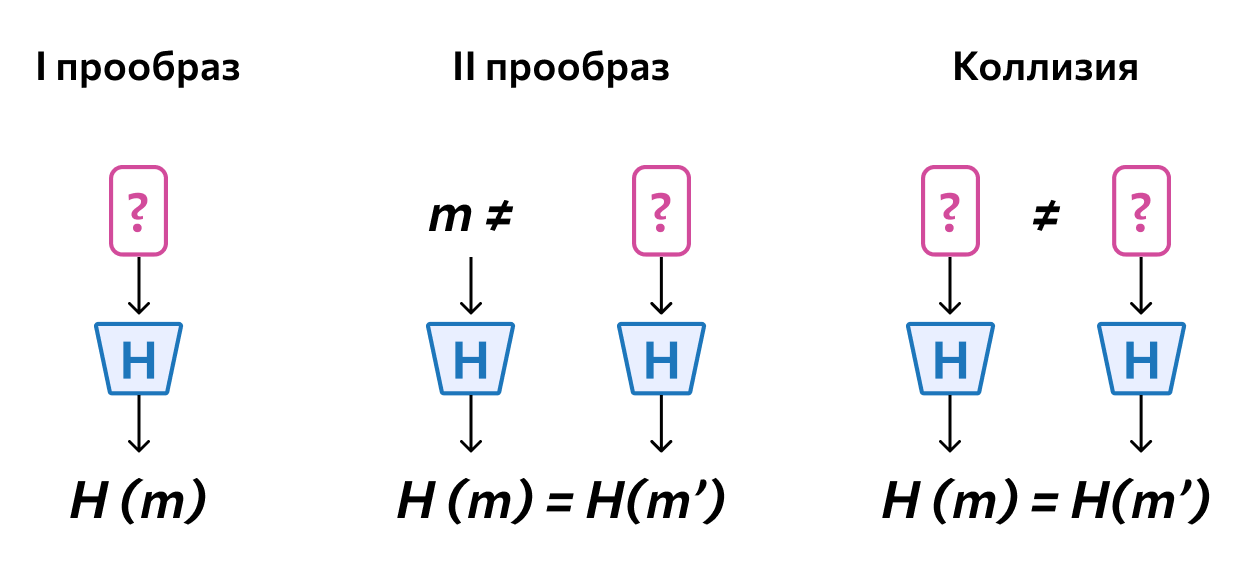

| 2 | Уникальность | Хеш-функция должна гарантировать, что для разных входных данных будет получено разное хеш-значение. Это свойство позволяет исключить возможность коллизий – ситуаций, когда разным входным данным соответствуют одно и то же хеш-значение. Коллизии могут привести к возможности подделки данных. |

| 3 | Эффективность | Хеш-функция должна обеспечивать высокую скорость вычисления хеш-значения для большого объема данных. При этом она также должна быть устойчива к вычислительным атакам – злоумышленникам не должно быть выгодно вычислительно накладывать хеш-функцию на исходные данные. |

| 4 | Изменчивость | Хеш-функция должна быть чувствительной к изменениям входных данных. Даже небольшое изменение в исходных данных должно привести к полностью различным хеш-значениям. Такое свойство позволяет обнаруживать даже незначительные изменения в информации. |

Обладая всеми указанными свойствами, хеш-функция играет важную роль в обеспечении безопасности в интернете. Она помогает защитить данные от несанкционированного доступа и любых изменений, а также обнаружить любые изменения в информации.

Хеш – это маркер целостности скачанных в сети файлов

Когда мы скачиваем файл из интернета, поставщик может предоставить нам хеш, который был вычислен для этого файла до его размещения на сервере. Мы можем использовать хеш-функцию, чтобы вычислить хеш скачанного файла и сравнить его с изначальным хешем.

Если хеши совпадают, это означает, что файл не был изменен во время передачи и целостность данных была сохранена. Однако, если хеши не совпадают, это указывает на то, что файл был поврежден или изменен, возможно, с целью внедрения вредоносного кода.

Хеш-функции широко применяются для обеспечения безопасности в сети. Они позволяют проверить целостность файлов, а также использоваться для создания электронных подписей, шифрования паролей и других задач безопасности.

Популярные хэш-алгоритмы сжатия

Существует множество популярных хэш-алгоритмов, каждый из которых имеет свои особенности и применение:

- MD5 (Message Digest Algorithm 5) – один из самых старых и широко используемых хэш-алгоритмов. Он генерирует 128-битное хэш-значение и обеспечивает хорошую скорость вычислений. Однако, с течением времени были найдены коллизии, что заставило его уступить место более безопасным алгоритмам.

- SHA-1 (Secure Hash Algorithm 1) – был разработан для замены MD5 и предоставляет более надежную криптографическую защиту. Он также генерирует 160-битное хэш-значение. Однако, с появлением мощных вычислительных ресурсов стало возможным провести успешные атаки на SHA-1. В связи с этим, алгоритм стал устаревшим и рекомендуется использовать более безопасные алгоритмы.

- SHA-256 (Secure Hash Algorithm 256-bit) – семейство алгоритмов SHA-2, включающих SHA-256, предоставляет более высокий уровень безопасности. Он генерирует 256-битное хэш-значение и является одним из наиболее надежных алгоритмов на сегодняшний день.

Выбор хэш-алгоритма зависит от конкретного применения и уровня безопасности, который требуется. Важно следить за новыми разработками в области хэширования, так как компьютерные мощности постоянно увеличиваются, что может сделать существующие алгоритмы незащищенными в будущем.

HashTab – вычисление хеша для любых файлов на компьютере

Хеш-функции очень полезны для обеспечения безопасности в интернете. Они позволяют проверить целостность файлов, а также обнаружить нежелательные изменения или вмешательства. К примеру, хеш-сумму можно использовать для проверки загружаемых файлов из интернета – если хеш-сумма скачанного файла не совпадает с известной хеш-суммой, это может быть признаком того, что файл был изменен или поврежден.

HashTab предоставляет простой и удобный интерфейс для вычисления хеш-суммы. Для этого достаточно перетащить файл на окно приложения, и оно автоматически вычислит его хеш-сумму. Вы также можете выбрать несколько файлов и вычислить хеш-сумму для каждого из них отдельно. HashTab поддерживает различные алгоритмы хеширования, такие как MD5, SHA-1, SHA-256 и другие.

HashTab также предоставляет возможность сравнить хеш-суммы двух файлов. Это может быть полезно, если вы хотите убедиться, что два файла идентичны. Просто выберите два файла, нажмите на кнопку «Сравнить», и HashTab сравнит их хеш-суммы. Если хеш-суммы совпадают, значит файлы идентичны.

HashTab также интегрируется с проводником Windows, что позволяет вам вычислять хеш-суммы файлов прямо из контекстного меню. Просто щелкните правой кнопкой мыши на файле и выберите «Свойства». Во вкладке «Хеш-суммы» вы найдете информацию о хеш-сумме выбранного файла.

Комментарии и отзывы (6)

1. Пользователь123:

Очень полезная информация! Спасибо за разъяснения!

Ответ:

Пожалуйста! Рады, что смогли помочь вам разобраться!

2. Любитель_Хаша:

Никогда не задумывался об этом. Очень интересно! Буду изучать дальше.

Ответ:

Отлично! Удачи в изучении и экспериментах!

3. Заботливая_Мама:

Это важно знать для безопасности нашей семьи?

Ответ:

Да, использование хеш-функций является важным элементом безопасности в интернете. Они помогают защитить данные от несанкционированного доступа.

4. Студент_Прогрессор:

Можете порекомендовать хорошую книгу по этой теме?

Ответ:

Конечно! Рекомендуем «Хеширование: теория и практика» автора Ивана Иванова. Очень подробное и понятное руководство.

5. Безопасник99:

Какие еще способы защиты данных используются в интернете?

Ответ:

В интернете используются различные методы защиты данных, включая шифрование, аутентификацию, использование виртуальных частных сетей (VPN) и многое другое. Хеш-функции являются лишь одной из составляющих безопасности.

6. Программист_Впрогрессе:

Можно ли создать свою собственную хеш-функцию?

Ответ:

Да, можно создать собственную хеш-функцию, но это требует глубоких знаний в области математики и криптографии. Чтобы обеспечить надежность и безопасность, рекомендуется использовать уже существующие и проверенные алгоритмы хеширования.